SHA-1 (英語 えいご Secure Hash Algorithm 1 ,中 ちゅう 文名 ぶんめい 安全 あんぜん 散 ち 列 れつ 算法 さんぽう 是 ぜ 一 いち 密 みつ 列 れつ 函数 かんすう 美国 びくに 国家 こっか 安全 あんぜん 局 きょく 美国 びくに 國家 こっか 標準 ひょうじゅん 技術 ぎじゅつ 研究所 けんきゅうじょ 聯邦 れんぽう 資料 しりょう 處理 しょり 標準 ひょうじゅん [ 3] 可 か 生成 せいせい 位 くらい 字 じ 散 ち 列 れつ 散 ち 列 れつ 通常 つうじょう 的 てき 呈 てい 式 しき 十 じゅう 六 ろく 数 かず

2005年 ねん 密 みつ 分析 ぶんせき 人 じん 的 てき 有效 ゆうこう 攻 おさむ 法 ほう 表明 ひょうめい 法 ほう 可能 かのう 不 ふ 安全 あんぜん 不能 ふのう 使用 しよう [ 4] 自 じ 年 ねん 以来 いらい 建 けん SHA-2 或 ある SHA-3 来 らい 替 がえ [ 5] [ 6] [ 7] Microsoft [ 8] Google [ 9] Mozilla [ 10] [ 11] [ 12] 都 と 宣布 せんぷ 旗下 きか 的 てき 器 き 将 はた 在 ざい 年 ねん 停止 ていし 接受 せつじゅ 使用 しよう 算法 さんぽう 的 てき SSL证书 。

2017年 ねん 月 がつ 日 にち CWI Amsterdam 与 あずか Google 宣布 せんぷ 了 りょう 一 いち 成功 せいこう 的 てき 碰撞攻 おさむ [ 13] [ 14] 了 りょう 内容 ないよう 不同 ふどう 但 ただし 散 ち 列 れつ 同 どう 的 てき PDF 文 ぶん 件 けん 作 さく 概念 がいねん [ 15]

2020年 ねん 針 はり 對 たい 的 てき 前 ぜん 經 けい 實際 じっさい 可 か 行 ぎょう 建議 けんぎ 盡 つき 可能 かのう 用 よう SHA-2 或 ある SHA-3 取 と 代 がわ SHA-1 。[ 16] [ 17]

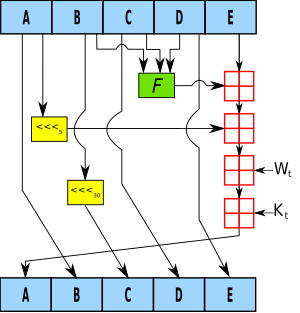

SHA-1壓縮 あっしゅく 演算 えんざん 法 ほう 中 ちゅう 的 てき 一 いち 個 こ 和 わ 是 ぜ 中 ちゅう 的 てき 位 い 元 もと 文字 もじ F 是 ぜ 會 かい 變化 へんか 的 てき 非 ひ 線 せん 性 せい 函數 かんすう n 代表 だいひょう 向 こう 左 ひだり 循環 じゅんかん 移動 いどう 個 こ 位置 いち 因 いん 操作 そうさ 田 た 代表 だいひょう 32 之 これ 下 か 的 てき 加法 かほう t 是 ぜ 一 いち 個 こ 常數 じょうすう t 代表 だいひょう 拓 つぶせ 展 てん 后 きさき 的 てき 原文 げんぶん 最初 さいしょ 載 の 明 あきら 的 てき 演算 えんざん 法 ほう 年 ねん 發 はつ 稱 しょう 全 ぜん 雜 ざつ 湊 みなと 標準 ひょうじゅん FIPS PUB 180。這個版本 はんぽん 現在 げんざい 常 つね 被 ひ 稱 しょう 為 ため 發 はつ 後 ご 撤回 てっかい 並 なみ 年 ねん 發 はつ 修訂 しゅうてい 版本 はんぽん 通常 つうじょう 稱 しょう 為 ため 取 と 代 だい 和 わ 的 てき 演算 えんざん 法 ほう 只 ただ 在 ざい 壓縮 あっしゅく 函數 かんすう 的 てき 轉換 てんかん 部 ぶ 了 りょう 根據 こんきょ 的 てき 說法 せっぽう 修正 しゅうせい 了 りょう 然 しか 並 なみ 沒 ぼつ 有 ゆう 提供 ていきょう 任 にん 何 なん 進 しん 和 わ 的 てき 弱點 じゃくてん 相 しょう 繼 ままし 被 ひ 攻 おさむ 破 やぶ 似 に 顯 あらわ 得 とく 比 ひ 有 ゆう 抵抗 ていこう 性 せい 多少 たしょう 證 しょう 實 じつ 了 りょう 當初 とうしょ 修正 しゅうせい 演算 えんざん 法 ほう 增進 ぞうしん 安全 あんぜん 性 せい 的 てき 聲明 せいめい

SHA-0和 わ 可 か 將 しょう 一 いち 個 こ 最大 さいだい 64 位 い 元 もと 的 てき 轉換 てんかん 成 なり 一 いち 串 くし 位 い 元 もと 的 てき 摘要 てきよう 計 けい 原理 げんり 相似 そうじ 教授 きょうじゅ Ronald L. Rivest 所 ところ 設計 せっけい 的 てき 密 みつ 雜 ざつ 湊 みなと 演算 えんざん 法 ほう MD4 和 わ MD5 。

在 ざい CRYPTO 98上 じょう 兩 りょう 位 い 法 ほう 國 こく 研究 けんきゅう 者 しゃ 提出 ていしゅつ 一 いち 種 しゅ 對 たい 的 てき 攻擊 こうげき 方式 ほうしき [ 18] 在 ざい 61 的 てき 計算 けいさん 複雜 ふくざつ 度 ど 之 の 發現 はつげん 一 いち 次 じ 即 そく 兩個 りゃんこ 不同 ふどう 的 てき 對應 たいおう 到 いた 相 あい 同 どう 的 てき 摘要 てきよう 數字 すうじ 小 しょう 生 なま 日 にち 攻擊 こうげき 法 ほう 所 ところ 80 ,也就是 ぜ 說 せつ 存在 そんざい 一 いち 種 しゅ 演算 えんざん 法 ほう 使 つかい 安全 あんぜん 性 せい 不 ふ 到 いた

2004年 ねん 時 じ Biham 和 かず 發現 はつげん 了 りょう 的 てき 近似 きんじ 是 ぜ 兩個 りゃんこ 可 か 湊 みなと 出 いずる 幾 いく 同 どう 的 てき 數 すう 位 い 元 もと 中有 ちゅうう 位 い 元 もと 相 しょう 同 どう 他 た 發現 はつげん 了 りょう 的 てき 完 かん 整 せい 相對 そうたい 近似 きんじ 將 はた 本來 ほんらい 需要 じゅよう 次 じ 方 かた 的 てき 複雜 ふくざつ 度 ど 降 くだ 低 てい 到 いた 次 じ 方 かた

2004年 ねん 月 がつ 日 にち 和 わ 宣 せん 演算 えんざん 法的 ほうてき 完 かん 整 せい 的 てき 方法 ほうほう 歸納 きのう 和 わ 的 てき 攻擊 こうげき 所 しょ 完成 かんせい 的 てき 結果 けっか 發現 はつげん 51 的 てき 計算 けいさん 複雜 ふくざつ 度 ど 他 た 使用 しよう 的 てき 是 ぜ 一 いち 台 だい 有 ゆう Itanium2 處理 しょり 器 き 的 てき 超 ちょう 級 きゅう 電腦 でんのう 約 やく 工 こう 時 じ

2004年 ねん 月 がつ 日 にち 在 ざい CRYPTO 2004的 てき 會議 かいぎ 上 じょう 王 おう 小 しょう 雲 くも 馮登國 こく (Feng)、來 き 學 がく 嘉 よしみ 和 わ 于紅波 は (Yu)宣 せん 攻擊 こうげき MD5 、SHA-0和 わ 雜 ざつ 湊 みなと 函數 かんすう 的 てき 初步 しょほ 結果 けっか 他 た 擊 げき 的 てき 計算 けいさん 複雜 ふくざつ 度 ど 是 ぜ 40 ,這意味 いみ 的 てき 他 た 攻擊 こうげき 成果 せいか 比 ひ 還 かえ 有 ゆう 他人 たにん 所 しょ 更 さら 好 このみ 見 み MD5安全 あんぜん 性 せい 。

2005年 ねん 二 に 月 がつ 王 おう 小 しょう 雲 くも 和 わ 殷 いん 益 えき 群 ぐん 于紅波 は 再度 さいど 發表 はっぴょう 了 りょう 對 たい 破 やぶ 密 みつ 的 てき 演算 えんざん 法 ほう 可 か 在 ざい 39 的 てき 計算 けいさん 複雜 ふくざつ 度 ど

鑒於SHA-0的 てき 破 やぶ 密 みつ 成果 せいか 專 せん 家 か 建議 けんぎ 那 な 利用 りよう 實 み 作 さく 密 みつ 系統的 けいとうてき 人 じん 應 おう 重 おも 新 しん 考慮 こうりょ 在 ざい 年 ねん CRYPTO 會議 かいぎ 結果 けっか 公 おおやけ 後 ご 即 そく 宣布 せんぷ 他 た 減少 げんしょう 使用 しよう 改 あらため 取 と 之 の

2005年 ねん Rijmen 和 わ Oswald 發表 はっぴょう 了 りょう 對 たい 版本 はんぽん 次 じ 的 てき 加 か 密 みつ 次 じ 的 てき 攻擊 こうげき 在 ざい 80 的 てき 計算 けいさん 複雜 ふくざつ 度 ど 之 の

2005年 ねん 二 に 月 がつ 王 おう 小 しょう 雲 くも 殷 いん 益 えき 群 ぐん 于紅波 は 發表 はっぴょう 了 りょう 對 たい 完 かん 整 せい 版 ばん 的 てき 攻擊 こうげき 只 ただ 69 的 てき 計算 けいさん 複雜 ふくざつ 度 ど 一 いち 組 くみ 利用 りよう 生 なま 日 にち 攻擊 こうげき 法 ほう 需要 じゅよう 80 的 てき 計算 けいさん 複雜 ふくざつ 度 ど

這篇論文 ろんぶん 的 てき 作者 さくしゃ 道 どう 我 わが 破 やぶ 密 みつ 分析 ぶんせき 是 ぜ 付 づけ 的 てき 差分 さぶん 攻擊 こうげき 近似 きんじ 多 おお 區 く 塊 かたまり 技術 ぎじゅつ 從 したがえ MD5 演算 えんざん 法 ほう 中 ちゅう 尋 ひろ 更改 こうかい 技術 ぎじゅつ 為 ため 基礎 きそ 沒 ぼつ 有 ゆう 強力 きょうりょく 的 てき 分析 ぶんせき 工具 こうぐ 法 ほう 破 やぶ 解 かい 作者 さくしゃ 還 かえ 展示 てんじ 了 りょう 一 いち 次 じ 對 たい 次 じ 加 か 密 みつ 的 てき 破 やぶ 密 みつ 在 ざい 33 個 こ 單位 たんい 操作 そうさ 一 いち 組 くみ 完 かん 整 せい 攻擊 こうげき 方法 ほうほう 的 てき 論文 ろんぶん 發表 はっぴょう 在 ざい 年 ねん 八 はち 月 がつ 的 てき CRYPTO 會議 かいぎ 中 ちゅう

殷 いん 益 えき 群 ぐん 在 ざい 一 いち 次 じ 面談 めんだん 中 ちゅう 陳述 ちんじゅつ 大 だい 來 らい 說 せつ 我 わが 了 りょう 兩個 りゃんこ 弱點 じゃくてん 其二 そのじ 是 ぜ 前 まえ 個 こ 中 ちゅう 的 てき 某 ぼう 學 がく 運算 うんざん 會 かい 造成 ぞうせい 不可 ふか 預 あずか 期 き 的 てき 安全 あんぜん 性 せい 問題 もんだい

2005年 ねん 月 がつ 日 にち 的 てき CRYPTO 會議 かいぎ 尾 お 聲 ごえ 中 ちゅう 王 おう 小 しょう 雲 くも 姚期智 さとし 、姚儲楓 かえで 再度 さいど 發表 はっぴょう 更 さら 有效 ゆうこう 率 りつ 的 てき 攻擊 こうげき 法 ほう 能 のう 在 ざい 63 個 こ 計算 けいさん 複雜 ふくざつ 度 ど

2006年 ねん 的 てき CRYPTO 會議 かいぎ 上 じょう Christian Rechberger 和 わ Christophe De Cannière 宣布 せんぷ 他 た 在 ざい 容 よう 許 もと 攻擊 こうげき 者 しゃ 決定 けってい 部分 ぶぶん 原 げん 的 てき 條件 じょうけん 之 の 下 した 的 てき 一 いち 個 こ

在 ざい 密 みつ 的 てき 學術 がくじゅつ 理論 りろん 中 ちゅう 任 にん 何 なん 攻擊 こうげき 方式 ほうしき 計算 けいさん 複雜 ふくざつ 度 ど 若 わか 少 しょう 力 りょく 搜 さがせ 尋 ひろ 法 ほう 所 しょ 需要 じゅよう 的 てき 計算 けいさん 複雜 ふくざつ 度 ど 被 ひ 視 し 為 ため 針 はり 對 たい 系統 けいとう 的 てき 但 ただし 不 ふ 表示 ひょうじ 密 みつ 法 ほう 已 やめ 經 けい 可 か 進入 しんにゅう 實際 じっさい 應用 おうよう 的 てき 階段 かいだん

就應用 おうよう 層 そう 面 めん 的 てき 考量 こうりょう 暗示 あんじ 着 ぎ 將來 しょうらい 可能 かのう 會 かい 出現 しゅつげん 更 さら 有效 ゆうこう 率 りつ 足 あし 實用 じつよう 的 てき 改良 かいりょう 版本 はんぽん 實用 じつよう 的 てき 破 やぶ 密 みつ 法 ほう 版本 はんぽん 根本 こんぽん 還 かえ 沒 ぼっ 誕生 たんじょう 但 ただし 確 かく 有 ゆう 必要 ひつよう 發展 はってん 更 さら 強的 ごうてき 雜 ざつ 湊 みなと 演算 えんざん 法 ほう 來 らい 取 と 代 だい 舊 きゅう 的 てき 演算 えんざん 法 ほう 在 ざい 攻擊 こうげき 法 ほう 之 の 外 そと 一 いち 種 しゅ 反譯 はんやく 攻擊 こうげき 法 ほう 由 よし 雜 ざつ 湊 みなと 出 いずる 的 てき 字 じ 串 くし 反 はん 原本 げんぽん 的 てき 反譯 はんやく 攻擊 こうげき 的 てき 嚴重 げんじゅう 性 せい 更 さら 在 ざい 攻擊 こうげき 之 の 上 うえ 但 ただし 困難 こんなん 在 ざい 許多 きょた 會 かい 應用 おうよう 到 いた 密 みつ 湊 みなと 的 てき 情 じょう 境 さかい 戶 ど 密 みつ 存 そん 放 ひ 文 ぶん 件 けん 的 てき 數 すう 位 い 等 ひとし 中 ちゅう 攻擊 こうげき 的 てき 影響 えいきょう 並 なみ 不 ふ 是 ぜ 來 らい 說 せつ 想 そう 改造 かいぞう 原 ばら 來 らい 的 てき 文 ぶん 件 けん 再 さい 附 ふ 上 じょう 合法 ごうほう 的 てき 來 らい 愚弄 ぐろう 持 じ 有 ゆう 公 こう 驗 けん 證 しょう 者 しゃ 方面 ほうめん 可 か 密 みつ 文中 ぶんちゅう 反 はん 加 か 密 みつ 前 まえ 的 てき 使用 しよう 者 しゃ 密 みつ 攻擊 こうげき 者 しゃ 利用 りよう 得 え 到 いた 的 てき 密 みつ 入 にゅう 使用 しよう 者 しゃ 的 てき 帳 とばり 戶 ど 種 しゅ 事 ごと 在 ざい 密 みつ 系統 けいとう 中 ちゅう 是 ぜ 不能 ふのう 被 ひ 允許 いんきょ 的 てき 但 ただし 若 わか 存在 そんざい 反譯 はんやく 攻擊 こうげき 只 ただ 要 よう 能 のう 得 え 到 いた 指定 してい 使用 しよう 者 しゃ 密 みつ 湊 みなと 過 か 後 こう 的 てき 字 じ 串 くし 通常 つうじょう 存在 そんざい 影 かげ 可能 かのう 不 ふ 會 かい 透 とおる 露 ろ 原 はら 密 ひそか 可能 かのう 得 え 到 いた 使用 しよう 者 しゃ 的 てき 密 みつ

2017年 ねん 月 がつ 日 にち 公司 こうし 宣布 せんぷ 他 た 合作 がっさく 了 りょう 有 ゆう 着 ぎ 相 しょう 同 どう 内容 ないよう 不同 ふどう 的 てき 文 ぶん 件 けん 代表 だいひょう 演算 えんざん 法 ほう 已 やめ 被 ひ 正式 せいしき 攻 おさむ 破 やぶ [ 19]

2020年 ねん 針 はり 對 たい 的 てき 前 ぜん 經 けい 實際 じっさい 可 か 行 ぎょう 建議 けんぎ 盡 つき 可能 かのう 用 よう SHA-2 或 ある SHA-3 取 と 代 がわ SHA-1 。在 ざい 數 すう 位 い 領域 りょういき 用 よう 更 さら 安全 あんぜん 的 てき SHA-2 或 ある SHA-3 替 かえ 換 かわ SHA-1 已 やめ 經 けい 變 へん 得 とく 急迫 きゅうはく [ 16] [ 17]

以下 いか 是 ぜ 演算 えんざん 法 ほう 的 てき 伪代码 :

Note: All variables are unsigned 32 bits and wrap modulo 232 when calculating Initial variables: Pre-processing: bits ) is congruent to 448(mod 512)

append length of message (before pre-processing), in bits , as 64-bit big-endian integer

Process the message in successive 512-bit chunks: for each chunk

break chunk into sixteen 32-bit big-endian words w[i], 0 ≤ i ≤ 15

Extend the sixteen 32-bit words into eighty 32-bit words: for i from 16 to 79

w[i] := (w[i-3] xor w[i-8] xor w[i-14] xor w[i-16]) leftrotate 1

Initialize hash value for this chunk:

Main loop: for i from 0 to 79

if 0 ≤ i ≤ 19 then

f := (b and c) or ((not b) and d)

k := 0x5A827999

else if 20 ≤ i ≤ 39

f := b xor c xor d

k := 0x6ED9EBA1

else if 40 ≤ i ≤ 59

f := (b and c) or (b and d) or (c and d)

k := 0x8F1BBCDC

else if 60 ≤ i ≤ 79

f := b xor c xor d

k := 0xCA62C1D6

temp := (a leftrotate 5) + f + e + k + w[i]

e := d

d := c

c := b leftrotate 30

b := a

a := temp

Add this chunk's hash to result so far:

Produce the final hash value (big-endian): append h1 append h2 append h3 append h4

上述 じょうじゅつ 關 せき f運算 うんざん 式 しき 列 れつ 中 ちゅう 以下 いか 替 がえ 代 だい 運算 うんざん 式 しき 在 ざい 主要 しゅよう 裡 うら 計算 けいさん f:

(0 ≤ i ≤ 19): f := d xor (b and (c xor d)) (alternative) and c) or (d and (b or c)) (alternative 1) and c) or (d and (b xor c)) (alternative 2) and c) + (d and (b xor c)) (alternative 3)

空文 くうぶん 的 てき 散 ち 列 れつ

SHA-1("")

= da39a3ee5e6b4b0d3255bfef95601890afd80709

^ Stevens, Marc . Attacks on Hash Functions and Applications (PDF) (学位 がくい Leiden University . 2012-06-19 [2016-12-15 ] . ISBN 9789461913173OCLC 795702954 hdl:1887/19093 原始 げんし 内容 ないよう 存 そん (PDF) 于2017-03-18). ^ Stevens, Marc ; Bursztein, Elie ; Karpman, Pierre; Albertini, Ange; Markov, Yarik. Katz, Jonathan ; Shacham, Hovav , 编. The First Collision for Full SHA-1 (PDF) . Advances in Cryptology – CRYPTO 2017. Lecture Notes in Computer Science 10401 . Springer : 570–596. 2017 [2017-02-23 ] . ISBN 9783319636870doi:10.1007/978-3-319-63688-7_19 原始 げんし 内容 ないよう (PDF) 存 そん 简明摘要 てきよう – Google Security Blog (2017-02-23). ^ 存 そん 副本 ふくほん (PDF) . [2016-12-15 ] . (原始 げんし 内容 ないよう 存 そん (PDF) 于2013-02-17). ^ Schneier, Bruce. Schneier on Security: Cryptanalysis of SHA-1 . 2005-02-18 [2016-12-15 ] . (原始 げんし 内容 ないよう 存 そん ^ NIST.gov - Computer Security Division - Computer Security Resource Center . [2016-12-15 ] . (原始 げんし 内容 ないよう 存 そん ^ Stevens1, Marc; Karpman, Pierre; Peyrin, Thomas. The SHAppening: freestart collisions for SHA-1 . [2015-10-09 ] . (原始 げんし 内容 ないよう 存 そん ^ Bruce Schneier. SHA-1 Freestart Collision . Schneier on Security. 2015-10-08 [2016-12-15 ] . (原始 げんし 内容 ないよう 存 そん ^ Windows Enforcement of Authenticode Code Signing and Timestamping . Microsoft. 2015-09-24 [2016-08-07 ] . (原始 げんし 内容 ないよう 存 そん ^ Intent to Deprecate: SHA-1 certificates . Google. 2014-09-03 [2014-09-04 ] . [失效 しっこう 連結 れんけつ ^ Bug 942515 - stop accepting SHA-1-based SSL certificates with notBefore >= 2014-03-01 and notAfter >= 2017-01-01, or any SHA-1-based SSL certificates after 2017-01-01 . Mozilla. [2014-09-04 ] . (原始 げんし 内容 ないよう 存 そん ^ CA:Problematic Practices - MozillaWiki . Mozilla. [2014-09-09 ] . (原始 げんし 内容 ないよう 存 そん ^ Phasing Out Certificates with SHA-1 based Signature Algorithms | Mozilla Security Blog . Mozilla. 2014-09-23 [2014-09-24 ] . (原始 げんし 内容 ないよう 存 そん ^ CWI, Google announce first collision for Industry Security Standard SHA-1 . [2017-02-23 ] . (原始 げんし 内容 ないよう 存 そん ^ Announcing the first SHA1 collision . Google Online Security Blog. 2017-02-23. (原始 げんし 内容 ないよう 存 そん ^ SHAttered . [2017-02-23 ] . (原始 げんし 内容 ないよう 存 そん ^ 16.0 16.1 存 そん 副本 ふくほん (PDF) . [2020-09-09 ] . (原始 げんし 内容 ないよう 存 そん (PDF) 于2020-09-10). ^ 17.0 17.1 Critical flaw demonstrated in common digital security algorithm . media.ntu.edu.sg. [2020-09-08 ] . (原始 げんし 内容 ないよう 存 そん (美国 びくに 英 えい . ^ Chabaud and Joux, 1998

^ Announcing the first SHA1 collision . Google Online Security Blog. 2017-02-23 [2017-02-24 ] . (原始 げんし 内容 ないよう 存 そん