出典 しゅってん 百科 ひゃっか 事典 じてん

認証 にんしょう 付 つ 暗号 あんごう AE: Authenticated Encryption あるいは AEAD: Authenticated Encryption with Associated Data ) とは、データの秘匿 ひとく 性 せい 完全 かんぜん 性 せい 認証 にんしょう 性 せい 同時 どうじ 提供 ていきょう 暗号 あんごう 利用 りよう 利用 りよう 容易 ようい API ひとつでこうした特性 とくせい 提供 ていきょう 復号 ふくごう 同時 どうじ 完全 かんぜん 性 せい 検証 けんしょう

AE の必要 ひつよう 性 せい 明 あき 秘匿 ひとく 用 よう 認証 にんしょう 用 よう 安全 あんぜん 合成 ごうせい 困難 こんなん 報告 ほうこく [1] [2] 実際 じっさい 運用 うんよう 認証 にんしょう 不適切 ふてきせつ 実装 じっそう 実装 じっそう 欠如 けつじょ 実用 じつよう 的 てき 攻撃 こうげき 経路 けいろ 入 はい 実証 じっしょう SSL/TLS はその一 いち 例 れい [3]

2000年 ねん 発表 はっぴょう Integrity Aware Parallelizable Mode (英語 えいご 版 ばん 分野 ぶんや 研究 けんきゅう 活発 かっぱつ [4] 種類 しゅるい 異 こと OCB 2.0、Key Wrap、CCM 、EAX 、Encrypt-then-MAC (EtM) および GCM ) が ISO/IEC 19772:2009 によって標準 ひょうじゅん 化 か [5] NIST によって開発 かいはつ [6] Sponge functions can be used in duplex mode to provide authenticated encryption.[7]

AE モードの典型 てんけい 的 てき API は次 つぎ 関数 かんすう 提供 ていきょう

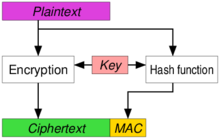

暗号 あんごう 化 か 入力 にゅうりょく 平文 へいぶん 鍵 かぎ 場合 ばあい ヘッダ — これは平文 へいぶん 暗号 あんごう 化 か 認証 にんしょう 保護 ほご 対象 たいしょう 出力 しゅつりょく 暗号 あんごう 文 ぶん 認証 にんしょう MAC )復号 ふくごう 入力 にゅうりょく 暗号 あんごう 文 ぶん 鍵 かぎ 認証 にんしょう 場合 ばあい ヘッダ ;出力 しゅつりょく 平文 へいぶん 認証 にんしょう 暗号 あんごう 文 ぶん ヘッダ に合致 がっち 場合 ばあい ヘッダ 部 ぶ 記録 きろく 目的 もくてき 使 つか 認証 にんしょう 完全 かんぜん 性 せい 保護 ほご 秘匿 ひとく 必要 ひつよう 認証 にんしょう 必要 ひつよう

秘匿 ひとく 性 せい 完全 かんぜん 性 せい 保護 ほご 加 くわ 認証 にんしょう 付 つ 暗号 あんごう 平文 へいぶん 既知 きち 性 せい 備 そな 選択 せんたく 暗号 あんごう 文 ぶん 攻撃 こうげき 対 たい 安全 あんぜん 種 たね 攻撃 こうげき 敵 てき 考 かんが 暗号 あんごう 文 ぶん 復号 ふくごう 渡 わた 復号 ふくごう 結果 けっか 分析 ぶんせき 暗号 あんごう 攻略 こうりゃく 秘密 ひみつ 鍵 かぎ 関 かん 情報 じょうほう 得 え 認証 にんしょう 付 つ 暗号 あんごう 不適切 ふてきせつ 細工 ざいく 暗号 あんごう 文 ぶん 識別 しきべつ 復号 ふくごう 拒否 きょひ 適切 てきせつ 暗号 あんごう 化 か 使 つか 生成 せいせい 限 かぎ 暗号 あんごう 文 ぶん 復号 ふくごう 要求 ようきゅう 防 ふせ 適切 てきせつ 生成 せいせい 平文 へいぶん 知 し 意味 いみ 適切 てきせつ 実装 じっそう 攻撃 こうげき 者 しゃ 知 し 以上 いじょう 有用 ゆうよう 情報 じょうほう 復号 ふくごう 取 と 出 だ

共通 きょうつう 鍵 かぎ ブロック暗号 あんごう で使 つか 認証 にんしょう 付 つ 暗号 あんごう 専用 せんよう 数多 かずおお 開発 かいはつ 一般 いっぱん 的 てき 認証 にんしょう 付 つ 暗号 あんごう 暗号 あんごう メッセージ認証 にんしょう 符号 ふごう (MAC) を組 く 合 あ 構成 こうせい 場合 ばあい 暗号 あんごう 選択 せんたく 平文 へいぶん 攻撃 こうげき 強 つよ 秘匿 ひとく 性 せい 有 ゆう 関数 かんすう 選択 せんたく 攻撃 こうげき 偽造 ぎぞう 不可 ふか 組 く 合 あ 三 さん 通 とお 考察 こうさつ 暗号 あんごう 双方 そうほう 関数 かんすう 必要 ひつよう 性質 せいしつ 満 み 場合 ばあい 暗号 あんごう 化 か 暗号 あんごう 文 ぶん 計算 けいさん 適応 てきおう 的 てき 選択 せんたく 暗号 あんごう 文 ぶん 攻撃 こうげき 対 たい 安全 あんぜん 実証 じっしょう

2013年 ねん 認証 にんしょう 付 つ 暗号 あんごう 設計 せっけい 推進 すいしん 発表 はっぴょう [8]

はじめに平文 へいぶん 暗号 あんごう 化 か 暗号 あんごう 文 ぶん 計算 けいさん 暗号 あんごう 文 ぶん 連結 れんけつ 送信 そうしん 準拠 じゅんきょ 標準 ひょうじゅん 的 てき 手法 しゅほう [5] IPSec などで利用 りよう 最高 さいこう 水準 すいじゅん 安全 あんぜん 性 せい 達成 たっせい 唯一 ゆいいつ 手法 しゅほう 達成 たっせい 使用 しよう 強 つよ 偽造 ぎぞう 不可 ふか [9] 年 ねん TLS および DTLS の拡張 かくちょう 定義 ていぎ RFC 7366 が勧告 かんこく

平文 へいぶん 計算 けいさん 平文 へいぶん 暗号 あんごう 化 か 暗号 あんごう 文 ぶん 連結 れんけつ 送信 そうしん SSH や Grain 128a などで利用 りよう 自体 じたい 強 つよ 偽造 ぎぞう 不可 ふか 証明 しょうめい [9] この手法 しゅほう 少 すこ 修正 しゅうせい SSH を強 つよ 偽造 ぎぞう 不可 ふか 可能 かのう [要 よう 出典 しゅってん [10] [出典 しゅってん 無効 むこう 。

平文 へいぶん 計算 けいさん 平文 へいぶん 連結 れんけつ 状態 じょうたい 暗号 あんごう 化 か 暗号 あんごう 文 ぶん 暗号 あんごう 化 か 平文 へいぶん 暗号 あんごう 化 か 含 ふく 送信 そうしん SSL/TLS などで利用 りよう 自体 じたい 強 つよ 偽造 ぎぞう 不可 ふか 証明 しょうめい [9] 実装 じっそう 強 つよ 偽造 ぎぞう 不可 ふか 証明 しょうめい 同時 どうじ 使用 しよう 事実 じじつ 上 じょう 安全 あんぜん [11]

Bellare, M.; Namprempre, C. (2000), T. Okamoto, ed., “Authenticated Encryption: Relations among notions and analysis of the generic composition paradigm”, Extended abstract in Advances in Cryptology: Asiacrypt 2000 Proceedings , Lecture Notes in Computer Science (Springer-Verlag) 1976 : 531, doi :10.1007/3-540-44448-3_41 , ISBN 978-3-540-41404-9

^ "伝統 でんとう 的 てき 秘匿 ひとく 暗号 あんごう 方式 ほうしき 認証 にんしょう 符号 ふごう 幾分 いくぶん 方 かた , in: M. Bellare, P. Rogaway, D. Wagner. “A Conventional Authenticated-Encryption Mode ”. NIST. March 12, 2013 閲覧 えつらん ^ "ちょっとうっかりしただけで、安全 あんぜん 暗号 あんごう 方式 ほうしき 安全 あんぜん 結合 けつごう 危険 きけん 認証 にんしょう 付 つ 暗号 あんごう 方式 ほうしき , in: T. Kohno, J. Viega, and D. Whiting. “The CWC Authenticated Encryption (Associated Data) Mode ”. NIST. March 12, 2013 閲覧 えつらん ^ “Failures of secret-key cryptography ”. Daniel J. Bernstein. March 12, 2013 閲覧 えつらん ^ Jutla, Charanjit S. (2000年 ねん 月 がつ 日 にち Encryption Modes with Almost Free Message Integrity ”. Cryptology ePrint Archive: Report 2000/039 . IACR . 2013年 ねん 月 がつ 日 にち 閲覧 えつらん ^ a b “Information technology -- Security techniques -- Authenticated encryption ”. 19772:2009 . ISO/IEC. March 12, 2013 閲覧 えつらん

^ “Encryption modes development ”. NIST. April 17, 2013 閲覧 えつらん ^ The Keccak Team. “Duplexing The Sponge ”. November 30, 2013 閲覧 えつらん ^ “CAESAR: Competition for Authenticated Encryption: Security, Applicability, and Robustness ”. March 12, 2013 閲覧 えつらん ^ a b c “Authenticated Encryption: Relations among notions and analysis of the generic composition paradigm ”. M. Bellare and C. Namprempre. April 13, 2013 閲覧 えつらん

^ “OpenSSH 6.1 からの変更 へんこう 点 てん ”. 春山 はるやま 征 ただし 吾 われ December 1, 2013 閲覧 えつらん ^ “The Order of Encryption and Authentication for Protecting Communications (Or: How Secure is SSL?) ”. H. Krawczyk. April 13, 2013 閲覧 えつらん