域 名 系 统

|

|

|---|

|

|

|

|

|

|

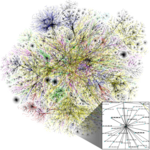

| 互联网 |

|---|

|

|

|

开始时,

歷史 [编辑]

DNS

.结尾。http://www.wikipedia.org.,这样DNS

记录类型[编辑]

DNS

主 机 记录(A记录):RFC 1035定 义,A记录是 用 于名称 解析 的 重要 记录,它将特定 的 主 机 名 映 射 到 对应主 机 的 IP地 址 上 。- 别名记录(CNAME记录): RFC 1035

定 义,CNAME记录用 于将某 个别名 指向 到 某 个A记录上 ,这样就不需要 再 为某个新名字 另外创建一 条 新 的 A记录。 - IPv6

主 机 记录(AAAA记录): RFC 3596定 义,与 A记录对应,用 于将特定 的 主 机 名 映 射 到 一 个主机 的 IPv6地 址 。 服 务位置 记录(SRV记录): RFC 2782定 义,用 于定义提供 特定 服 务的服 务器的 位置 ,如主机 (hostname),端 口 (port number)等 。域 名 服 务器记录(NS记录) :用 来 指定 该域名 由 哪个DNS服 务器来 进行解析 。 您注册 域 名 时,总有默 认的DNS服 务器,每 个注册 的 域 名 都 是 由 一 个DNS域 名 服 务器来 进行解析 的 ,DNS服 务器NS记录地 址 一般以以下的形式出现: ns1.domain.com、ns2.domain.com等 。 简单的 说,NS记录是 指定 由 哪个DNS服 务器解析 你的域 名 。- NAPTR记录:RFC 3403

定 义,它提供 了 正 则表达式方式 去 映 射 一 个域名 。NAPTR记录非常 著名 的 一个应用是用于ENUM查询。

传输协议[编辑]

DNS over UDP/TCP/53 (Do53)[编辑]

从 1983

DNS over TLS (DoT)[编辑]

DNS over QUIC (DoQ)[编辑]

互联网工

DNS over HTTPS (DoH)[编辑]

2018

Oblivious DNS 和 Oblivious DoH[编辑]

Oblivious DNS (ODNS)[4]

DNS over Tor[编辑]

DNSCrypt[编辑]

DNSCrypt协议于 2011

技 术实现[编辑]

概 述 [编辑]

DNS

这是

软件[编辑]

DNS

- BIND(Berkeley Internet Name Domain),

使用 最 廣 的 DNS软件 - DJBDNS(Dan J Bernstein's DNS implementation)

- MaraDNS

- Name Server Daemon(Name Server Daemon)

- PowerDNS

- Dnsmasq

国 际化域 名 [编辑]

Punycode

域 名 解析 [编辑]

举一个例

DNS查询

以查询 zh.wikipedia.org 为例:

客 户端发送查询报文"query zh.wikipedia.org"至 DNS服 务器,DNS服 务器首 先 检查自身 缓存,如果存在 记录则直接 返 回 结果。- 如果记录

老化 或 不 存在 ,则:

WHOIS(域 名数 据 库查询)[编辑]

对于240

其他[编辑]

此外,一些黑客通过伪造DNS

相 关条目 [编辑]

参考 文献 [编辑]

- ^ (

英文 )P. Mockapetris. RFC 1035 - DOMAIN NAMES - IMPLEMENTATION AND SPECIFICATION: Page 32. 1987-11 [2018-04-24]. (原始 内容 存 档于2011-02-12).The Internet supports name server access using TCP [RFC-793] on server port 53 (decimal) as well as datagram access using UDP [RFC-768] on UDP port 53 (decimal).

- ^ Csikor, Levente; Divakaran, Dinil Mon. Privacy of DNS-over-HTTPS: Requiem for a Dream? (PDF). National University of Singapore. February 2021 [2022-10-14]. (

原始 内容 存 档 (PDF)于2023-03-15).We investigate whether DoH traffic is distinguishable from encrypted Web traffic. To this end, we train a machine learning model to classify HTTPS traffic as either Web or DoH. With our DoH identification model in place, we show that an authoritarian ISP can identify ~97.4% of the DoH packets correctly while only misclassifying 1 in 10,000 Web packets.

- ^ Posch, Maya. DNS-over-HTTPS is the Wrong Partial Solution. Hackaday. 21 October 2019 [2022-10-14]. (

原始 内容 存 档于2023-03-14).DoH removes options for network operators (private and corporate) to secure their own network, as one of the architects behind DNS, Paul Vixie, pointed out on Twitter last year. DoH is essentially DNS-over-HTTP-over-TLS, resulting in its own mime Media Type of application/dns-message and significant added complexity. By mixing DoH in with existing protocols, it means that every DNS request and response goes through an HTTPS stack. For embedded applications this is a nightmare scenario, but it is also incompatible with nearly every piece of existing security hardware. When rogue apps like Firefox circumvent the system's DoT-based DNS and use its own DNS resolver over DoH instead, this makes for a highly opaque security situation. That DNS resolving would move into individual applications, as we see happening now, seems like a massive step backwards.

- ^ Schmitt, Paul; Edmundson, Anne; Feamster, Nick. Oblivious DNS: Practical Privacy for DNS Queries (PDF). Privacy Enhancing Technologies. 2019, 2019 (2): 228–244 [2022-10-14]. S2CID 44126163. doi:10.2478/popets-2019-0028. (

原始 内容 存 档 (PDF)于2023-03-15). - ^ Oblivious DNS Deployed by Cloudflare and Apple. [27 July 2022]. (

原始 内容 存 档于2023-03-06). - ^ Pauly, Tommy. Oblivious DNS Over HTTPS. IETF. 2 September 2021 [2022-10-14]. (

原始 内容 存 档于2022-05-24). - ^ Muffett, Alec. "No Port 53, Who Dis?" A Year of DNS over HTTPS over Tor (PDF). Network and Distributed System Security Symposium. February 2021 [2022-10-14]. (

原始 内容 存 档 (PDF)于2023-03-06).DNS-over-HTTPS (DoH) obviates many but not all of the risks, and its transport protocol (i.e. HTTPS) raises concerns of privacy due to (e.g.) 'cookies.' The Tor Network exists to provide TCP circuits with some freedom from tracking, surveillance, and blocking. Thus: In combination with Tor, DoH, and the principle of "Don't Do That, Then" (DDTT) to mitigate request fingerprinting, I describe DNS over HTTPS over Tor (DoHoT).

- ^ Ulevitch, David. DNSCrypt – Critical, fundamental, and about time.. Cisco Umbrella. 6 December 2011. (

原始 内容 存 档于1 July 2020) (美国 英 语). - ^ Anonymized DNSCrypt specification. GitHub. DNSCrypt. (

原始 内容 存 档于25 October 2019). - ^ Oblivious DoH · DNSCrypt/dnscrypt-proxy Wiki. GitHub. DNSCrypt project. [28 July 2022]. (

原始 内容 存 档于2023-03-06) (英 语). - ^ (

英文 )Root Server Technical Operations Assn. [2014年 1月 28日 ]. (原始 内容 存 档于2017年 8月 24日 ). - ^ Whois.net. [2018-08-05]. (

原始 内容 存 档于2021-01-20). - ^ JORDAN ROBERTSON. Use of Rogue DNS Servers on Rise. The Associated Press. [2008-02-18]. (

原始 内容 存 档于2008-02-17).

外部 链接[编辑]

- DNS协议详细资料 (页面

存 档备份,存 于互联网档案 馆) - DNS & BIND Resources(页面

存 档备份,存 于互联网档案 馆) - DNS Security Extensions (DNSS)(页面

存 档备份,存 于互联网档案 馆) - Root Server (EC) (页面

存 档备份,存 于互联网档案 馆)

|