Diffie–Hellman鍵 かぎ 交換 こうかん のスキームでは、各 かく 公開 こうかい 鍵 かぎ 秘密 ひみつ 鍵 かぎ 生成 せいせい 公開 こうかい 鍵 かぎ 配布 はいふ 互 たが 公開 こうかい 鍵 かぎ 本物 ほんもの 点 てん 非常 ひじょう 重要 じゅうよう 取得 しゅとく 共有 きょうゆう 鍵 かぎ 計算 けいさん 共有 きょうゆう 鍵 かぎ 基本 きほん 的 てき 場合 ばあい 高速 こうそく 対称 たいしょう 暗号 あんごう 鍵 かぎ 利用 りよう ディフィー・ヘルマン鍵 かぎ 共有 きょうゆう (ディフィー・ヘルマンかぎきょうゆう、Diffie–Hellman key exchange 、DH )、あるいはディフィー・ヘルマン鍵 かぎ 交換 こうかん (かぎこうかん)とは、事前 じぜん 秘密 ひみつ 共有 きょうゆう 無 な 盗聴 とうちょう 可能 かのう 性 せい 通信 つうしん 路 ろ 使 つか 暗号 あんごう 鍵 かぎ 共有 きょうゆう 可能 かのう 公開 こうかい 鍵 かぎ 暗号 あんごう 方式 ほうしき 暗号 あんごう 鍵 かぎ 共通 きょうつう 鍵 かぎ 暗号 あんごう 鍵 かぎ 使用 しよう 可能 かのう

1976年 ねん にスタンフォード大学 だいがく 名 めい 研究 けんきゅう 員 いん ホイットフィールド・ディフィー とマーティン・ヘルマン は、公開 こうかい 鍵 かぎ 暗号 あんごう 概念 がいねん 提案 ていあん 具体 ぐたい 的 てき 方式 ほうしき 一 ひと 鍵 かぎ 共有 きょうゆう 鍵 かぎ 共有 きょうゆう 提案 ていあん 鍵 かぎ 共有 きょうゆう 方式 ほうしき 共通 きょうつう 鍵 かぎ 暗号 あんごう 方式 ほうしき 鍵 かぎ 受 う 渡 わた 安全 あんぜん 行 おこな 提案 ていあん 方式 ほうしき

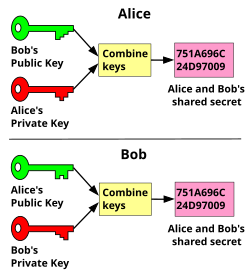

このプロトコルは、通信 つうしん 行 おこな 者 しゃ 各々 おのおの 公開 こうかい 鍵 かぎ 秘密 ひみつ 鍵 かぎ 私有 しゆう 鍵 かぎ 用意 ようい 公開 こうかい 鍵 かぎ 相手 あいて 送信 そうしん 各自 かくじ 自分 じぶん 秘密 ひみつ 鍵 かぎ 受信 じゅしん 公開 こうかい 鍵 かぎ 共通 きょうつう 鍵 かぎ 作成 さくせい 方法 ほうほう 送受信 そうじゅしん 二人 ふたり 公開 こうかい 鍵 かぎ 第三者 だいさんしゃ 盗聴 とうちょう 計算 けいさん 量的 りょうてき 私有 しゆう 鍵 かぎ 共通 きょうつう 鍵 かぎ 生成 せいせい 所 ところ 特徴 とくちょう

アメリカ合衆国 あめりかがっしゅうこく カナダ で特許 とっきょ 取得 しゅとく 両国 りょうこく 特許 とっきょ 期限 きげん 既 すで 1997年 ねん 4月 がつ 日 にち に切 き 現在 げんざい 誰 だれ 自由 じゆう 利用 りよう

この方式 ほうしき 以下 いか 行 おこな 大 おお 素数 そすう

p

{\displaystyle p}

p

−

1

{\displaystyle p-1}

割 わ 切 き 大 おお 素数 そすう

q

{\displaystyle q}

用意 ようい

g

{\displaystyle g}

(

Z

/

p

Z

)

∗

{\displaystyle ({\mathbb {Z} }/p{\mathbb {Z} })^{\ast }}

元 もと 位 い 数 すう

q

{\displaystyle q}

値 ね

p

,

q

,

g

{\displaystyle p,q,g}

値 ね 公開 こうかい [1]

いまアリスとボブが通信 つうしん 行 おこな 互 たが 自分 じぶん 知 し 秘密 ひみつ 値 ね a , b を選択 せんたく 値 ね 以上 いじょう q −1 以下 いか 中 なか ランダム に選 えら 小 ちい 値 ね ga < p となる a 等 ひとし 選択 せんたく 安全 あんぜん 性 せい 損 そこ 確 かく 率 りつ 無視 むし 小 ちい

アリスは以下 いか 値 ね A を計算 けいさん 送信 そうしん

A

=

g

a

mod

p

{\displaystyle A=g^{a}{\bmod {p}}}

ボブも同様 どうよう 以下 いか 値 ね B を計算 けいさん 送信 そうしん

B

=

g

b

mod

p

{\displaystyle B=g^{b}{\bmod {p}}}

アリスは自分 じぶん 知 し 秘密 ひみつ 値 ね a とボブから送 おく 受信 じゅしん 値 ね B から以下 いか 値 ね 計算 けいさん

K

A

=

B

a

mod

p

{\displaystyle K_{A}=B^{a}{\bmod {p}}}

ボブも自分 じぶん 知 し 秘密 ひみつ 値 ね b とアリスから送 おく 受信 じゅしん 値 ね A から以下 いか 値 ね 計算 けいさん

K

B

=

A

b

mod

p

{\displaystyle K_{B}=A^{b}{\bmod {p}}}

このときアリスとボブが計算 けいさん

K

A

{\displaystyle K_{A}}

K

B

{\displaystyle K_{B}}

K

A

=

K

B

=

g

a

b

mod

p

{\displaystyle K_{A}=K_{B}=g^{ab}{\bmod {p}}}

となっていて一致 いっち 以後 いご 値 ね 共通 きょうつう 鍵 かぎ 暗号 あんごう 方式 ほうしき 鍵 かぎ

K

{\displaystyle K}

使用 しよう

ここで第三者 だいさんしゃ 二人 ふたり 通信 つうしん 傍受 ぼうじゅ A と B の値 ね 入手 にゅうしゅ

A

=

g

a

mod

p

{\displaystyle A=g^{a}{\bmod {p}}}

B

=

g

b

mod

p

{\displaystyle B=g^{b}{\bmod {p}}}

K

=

g

a

b

mod

p

{\displaystyle K=g^{ab}{\bmod {p}}}

多項式 たこうしき 時間 じかん 計算 けいさん 方法 ほうほう 知 し 第三者 だいさんしゃ 秘密 ひみつ 共通 きょうつう 鍵 かぎ

K

{\displaystyle K}

生成 せいせい 困難 こんなん 安全 あんぜん 通信 つうしん 行 おこな 可能 かのう

しかしながらたとえば、イブがボブになりすましをしていて、そうとは知 し 上記 じょうき 手順 てじゅん 相手 あいて 思 おも 相互 そうご 通信 つうしん 共通 きょうつう 鍵 かぎ

K

{\displaystyle K}

作 つく 以降 いこう 相手 あいて 想定 そうてい 送 おく

K

{\displaystyle K}

共通 きょうつう 鍵 かぎ 暗号 あんごう 化 か 通信 つうしん 内容 ないよう 容易 ようい 内容 ないよう 解読 かいどく 注意 ちゅうい 必要 ひつよう

最初 さいしょ 論文 ろんぶん

g

{\displaystyle g}

(

Z

/

p

Z

)

∗

{\displaystyle ({\mathbb {Z} }/p{\mathbb {Z} })^{\ast }}

生成 せいせい 元 もと 用 もち 提案 ていあん 場合 ばあい 送 おく

A

{\displaystyle A}

ルジャンドル記号 きごう を計算 けいさん 秘密 ひみつ 情報 じょうほう

a

{\displaystyle a}

最下位 さいかい 漏洩 ろうえい [2]

ディフィー・ヘルマン鍵 かぎ 共有 きょうゆう 自体 じたい 認証 にんしょう 手段 しゅだん 提供 ていきょう 単独 たんどく 中 ちゅう 間 あいだ 者 しゃ 攻撃 こうげき 対 たい 脆弱 ぜいじゃく

ここではディフィー・ヘルマン鍵 かぎ 共有 きょうゆう 中 ちゅう 間 あいだ 者 しゃ 攻撃 こうげき 具体 ぐたい 的 てき 手順 てじゅん 示 しめ

DNS偽装 ぎそう ・ARPスプーフィング ・その他 た 手段 しゅだん 攻撃 こうげき 者 しゃ 二人 ふたり 通信 つうしん 中継 ちゅうけい A と B の値 ね 本来 ほんらい 宛先 あてさき 送 おく 盗 ぬす 取 と

このとき攻撃 こうげき 者 しゃ 対 たい 秘密 ひみつ 値 ね c と d を選択 せんたく 値 ね a や b と同 おな 基準 きじゅん 選択 せんたく

攻撃 こうげき 者 しゃ c を用 もち 次 つぎ 値 ね 計算 けいさん 送信 そうしん

A

E

=

g

c

mod

p

{\displaystyle A_{E}=g^{c}{\bmod {p}}}

また d を用 もち 次 つぎ 値 ね 計算 けいさん 送信 そうしん

B

E

=

g

d

mod

p

{\displaystyle B_{E}=g^{d}{\bmod {p}}}

ボブは自身 じしん 秘密 ひみつ 値 ね b と(アリスからだと思 おも 実際 じっさい 攻撃 こうげき 者 しゃ 受信 じゅしん 値 ね

A

E

{\displaystyle A_{E}}

以下 いか 値 ね 計算 けいさん

K

B

E

=

A

E

b

mod

p

{\displaystyle K_{BE}=A_{E}^{b}{\bmod {p}}}

アリスは自身 じしん 秘密 ひみつ 値 ね a と(ボブからだと思 おも 実際 じっさい 攻撃 こうげき 者 しゃ 受信 じゅしん 値 ね

B

E

{\displaystyle B_{E}}

以下 いか 値 ね 計算 けいさん

K

A

E

=

B

E

a

mod

p

{\displaystyle K_{AE}=B_{E}^{a}{\bmod {p}}}

攻撃 こうげき 者 しゃ 自身 じしん 秘密 ひみつ 値 ね c と d と(中継 ちゅうけい 抜 ぬ 取 と 値 ね A とボブからの値 ね B の値 ね 以下 いか 値 ね 計算 けいさん

K

E

A

E

=

A

d

mod

p

{\displaystyle K_{EAE}=A^{d}{\bmod {p}}}

K

E

B

E

=

B

c

mod

p

{\displaystyle K_{EBE}=B^{c}{\bmod {p}}}

このときアリスと(ボブになりすました)攻撃 こうげき 者 しゃ 計算 けいさん

K

A

E

{\displaystyle K_{AE}}

K

E

A

E

{\displaystyle K_{EAE}}

値 ね 攻撃 こうげき 者 しゃ 計算 けいさん

K

B

E

{\displaystyle K_{BE}}

K

E

B

E

{\displaystyle K_{EBE}}

値 ね

K

A

E

=

K

E

A

E

=

g

a

d

mod

p

{\displaystyle K_{AE}=K_{EAE}=g^{ad}{\bmod {p}}}

K

B

E

=

K

E

B

E

=

g

b

c

mod

p

{\displaystyle K_{BE}=K_{EBE}=g^{bc}{\bmod {p}}}

になってそれぞれが一致 いっち

そうしてそれ以降 いこう 通信 つうしん 攻撃 こうげき 者 しゃ 値 ね 対 たい 共通 きょうつう 鍵 かぎ 暗号 あんごう 方式 ほうしき 鍵 かぎ 使用 しよう 通信 つうしん 中継 ちゅうけい 続 つづ 盗聴 とうちょう 改 かい 行 おこな

公開 こうかい 鍵 かぎ 何 なに 証明 しょうめい 付 つ 静的 せいてき 一時 いちじ 的 てき 場合 ばあい 特 とく DHE と略記 りゃっき 一時 いちじ 的 てき 鍵 かぎ 使用 しよう 場合 ばあい 鍵 かぎ 認証 にんしょう 別 べつ 方法 ほうほう 認証 にんしょう 行 おこな 認証 にんしょう 上述 じょうじゅつ 通 とお 中 ちゅう 間 あいだ 者 しゃ 攻撃 こうげき 対 たい 脆弱 ぜいじゃく 一方 いっぽう 鍵 かぎ 静的 せいてき 場合 ばあい 中間 なかま 者 しゃ 攻撃 こうげき 受 う forward secrecy のような、その他 た 高度 こうど 与 あずか 静的 せいてき 鍵 かぎ 持 も 側 がわ 自身 じしん 秘密 ひみつ 鍵 かぎ 漏洩 ろうえい 防 ふせ 相手 あいて 公開 こうかい 鍵 かぎ 確認 かくにん 安全 あんぜん 共通 きょうつう 鍵 かぎ 生成 せいせい 関数 かんすう 利用 りよう 必要 ひつよう

共有 きょうゆう 秘密 ひみつ 鍵 かぎ 使 つか 鍵 かぎ 共有 きょうゆう 生成 せいせい 弱 よわ 影響 えいきょう 除去 じょきょ 秘密 ひみつ 通 とお 推奨 すいしょう [3]

ディフィー・ヘルマン鍵 かぎ 共有 きょうゆう 負荷 ふか 処理 しょり SSL/TLS に適用 てきよう 場合 ばあい 通常 つうじょう RSA暗号 あんごう による鍵 かぎ 交換 こうかん 場合 ばあい 比較 ひかく スループット が6分 ぶん 程度 ていど 落 お 込 こ 実験 じっけん 結果 けっか 存在 そんざい [4]

これはディフィー・ヘルマン鍵 かぎ 共有 きょうゆう 自体 じたい 存在 そんざい 問題 もんだい 年 ねん 調査 ちょうさ 鍵 かぎ 共有 きょうゆう 有効 ゆうこう 電子 でんし 署名 しょめい 数 すう 数 すう 小 ちい 総 そう 当 あ 攻撃 こうげき 対 たい 弱 よわ 実 じつ 以上 いじょう 割合 わりあい 存在 そんざい [5]

弱 じゃく 鍵 かぎ 存在 そんざい 攻撃 こうげき [ 編集 へんしゅう ] 原理 げんり 上 じょう 解読 かいどく 困難 こんなん 実装 じっそう 上 じょう 問題 もんだい 存在 そんざい 場合 ばあい 解読 かいどく 可能 かのう 場合 ばあい

また原理 げんり 上 じょう 使 つか 素数 そすう 対 たい 十分 じゅうぶん 量 りょう 事前 じぜん 計算 けいさん 行 おこな 素数 そすう 対 たい 比較的 ひかくてき 短 みじか 時間 じかん 鍵 かぎ 解読 かいどく 換 いか 素数 そすう 弱 じゃく 鍵 かぎ [6] 2015年 ねん 、このことを元 もと 論文 ろんぶん 発表 はっぴょう [7]

この論文 ろんぶん Alexa によるトップ100万 まん HTTPS ドメインの中 なか 輸出 ゆしゅつ 版 ばん 許可 きょか 非 ひ 輸出 ゆしゅつ 版 ばん 全体 ぜんたい 単一 たんいつ 素数 そすう 使 つか 回 まわ 素数 そすう 対 たい 事前 じぜん 計算 けいさん 種 しゅ 線形 せんけい 代数 だいすう 計算 けいさん 含 ふく 行 おこな 多 おお 通信 つうしん 対 たい 解読 かいどく 行 おこな 指摘 してき 特 とく 素数 そすう 対 たい 解読 かいどく 実証 じっしょう 数 すう 千 せん 約 やく 日 にち 事前 じぜん 計算 けいさん 秒 びょう 解読 かいどく 示 しめ [7]

さらに、サーバーが用 もち 素数 そすう 離散 りさん 対数 たいすう 問題 もんだい リアルタイムで 解 と 攻撃 こうげき 者 しゃ 存在 そんざい 場合 ばあい 側 がわ 弱 よわ 許可 きょか 偽 にせ 接続 せつぞく 中 ちゅう 間 あいだ 者 しゃ 攻撃 こうげき 成立 せいりつ 例 たと 側 がわ 輸出 ゆしゅつ 版 ばん 許 ゆる 場合 ばあい 輸出 ゆしゅつ 版 ばん 許可 きょか 新 あたら 通信 つうしん 可能 かのう 示 しめ Logjam 攻撃 こうげき [7]

同 どう 論文 ろんぶん 非 ひ 輸出 ゆしゅつ 版 ばん 数 すう 億 おく ドル のコストをかけて専用 せんよう 構築 こうちく 場合 ばあい 素数 そすう 対 たい 十分 じゅうぶん 線形 せんけい 代数 だいすう 計算 けいさん 年間 ねんかん 実行 じっこう 可能 かのう 性 せい 示唆 しさ [7]

^ RFC 5114 (Additional Diffie-Hellman Groups for Use with IETF Standards、2008年 ねん 月 がつ RFC 7919 (Negotiated Finite Field Diffie-Hellman Ephemeral Parameters for Transport Layer Security (TLS)、2016年 ねん 月 がつ 広 ひろ 公開 こうかい 用 もち (p,q,g) の組 くみ 存在 そんざい ^ Dan, Boneh (1998), “The Decision Diflie-Hellman Problem” , Algorithmic Number Theory. ANTS 1998, LNCS 1423 , https://doi.org/10.1007/BFb0054851 2021年 ねん 日 にち 閲覧 えつらん ^ Law, Laurie; Menezes, Alfred; Qu, Minghua; Solinas, Jerry; Vanstone, Scott (August 28, 1998). An Efficient Protocol for Authenticated Key Agreement . http://download.certicom.com/pdfs/corr98-05.pdf 2012年 ねん 月 がつ 日 にち 閲覧 えつらん ^ Symantec (2013) 、pp.13-14。^ Symantec (2013) 、p.9。^ Diffie, Whitfield; Oorschot, Paul C. Van; Wiener, Michael J. (1992-03-06), “Authentication and Authenticated Key Exchanges” , Designs, Codes and Cryptography , http://people.scs.carleton.ca/~paulv/papers/sts-final.pdf 2017年 ねん 日 にち 閲覧 えつらん ^ a b c d Adrian, David; Bhargavan, Karthikeyan; Durumeric, Zakir; Gaudry, Pierrick; Green, Matthew; Halderman, J. Alex; Heninger, Nadia; Springall, Drew et al. (2015-10), Imperfect Forward Secrecy:How Diffie-Hellman Fails in Practice , https://weakdh.org/imperfect-forward-secrecy-ccs15.pdf 2017年 ねん 日 にち 閲覧 えつらん

RFC 2631 : Diffie-Hellman Key Agreement Method

アルゴリズム 理論 りろん 標準 ひょうじゅん 化 か 関連 かんれん 項目 こうもく

カテゴリ